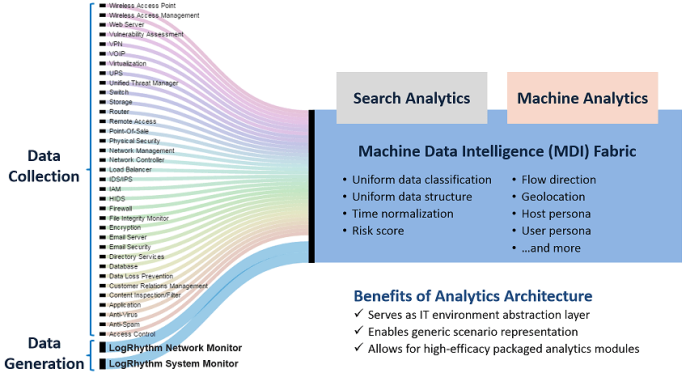

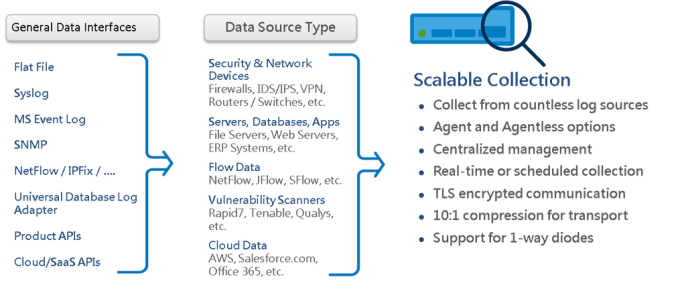

無須任何特殊程式語言學習與開發工具與客製化,可即時完整的蒐收集各種型式的資料來源,包含:System Logs、Security Events、Flow Data、Application Logs、Audit Logs等設備資料,以及自行開發應用程式之日誌。

- 支援UDP/TCP、Secure Syslog、SNMP,一般或壓縮文字檔案等日誌。

- 支援 Flow Data含IPFIX、NetFlow、sFlow、JFlow與Smart -Flow等日誌。

- 可透過UDLA Adapter收集資料庫如:Oracle、SQL Server、MYSQL等日誌。

- Windows事件日誌(RPC & Local)。

- 雲端服務:Amazon AWS、Salesforce、Box、Office 365。

- 可透過API收集Cisco SDEE、Checkpoint OPSEC/LEA、AS400 & iSeries、Sourcefire eStreamer、Tenanble Security Center與CradlePoint等日誌。

- 可透過API收集無日誌資料來源:

- Vulnerability Scan Data: Nessus, Nexpose, Metasploit, Qualys, Retina, IP360/Tripwire

- User Directory Group Memberships or OU

- Active Directory Computer Domain Memberships

- McAfee’s ePolicy Orchestrator and Remedy ticketing systems, via a two-way API

- Threat Intelligence feeds

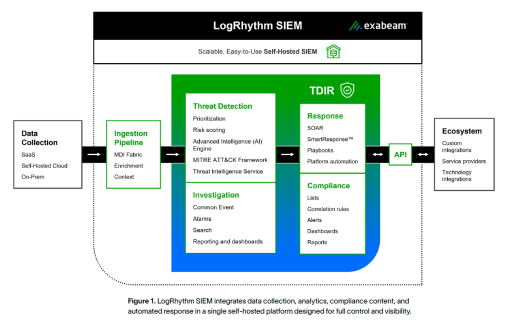

結合LogRhythm智慧型資安情資數據即時分析平台,能掌握IT環境中的端點系統所有狀況。並透過功能強大的SmartResponseTM對端點可能遇到的進階威脅、違反合規與操作問題,提供主動的防護機制。

| Independent Process Monitor:可偵測系統運行黑名單中的執行序或重要系統執行序異常時進行即時告警。可結合SmartResponseTM受影響之端點,直接進行中止或啟動某執行序。 | |

| Data Loss Defender:可偵測端點上所使用的可攜式媒體,在資料即將進行傳輸前發出告警,可透過Data Loss Defender即時彈出或卸載裝置,自動防止資料外洩。 | |

| Windows Registry Monitor:可監控並偵測Windows註冊表或重要檔案之變更,包括惡意軟體與新執行序的啟動。一旦偵測到異常變更時,可結合SmartResponseTM終止執行序啟動,防止惡意軟體的傳播。 | |

| Network Connection Monitor:可監控並記錄系統網路,包含ID Port、網路通訊方向、連接埠以及執行序。當偵側有可疑的網路連接時,可結合SmartResponseTM將未授權的連接埠關閉。 | |

| User Activity Monitor:使用者登入記錄並將使用者活動與日誌和事件資料,運用AI引擎進行進階關聯性分析。當有可疑異常行為時,可結合SmartResponseTM自動關閉可疑行為的使用者帳戶。 |

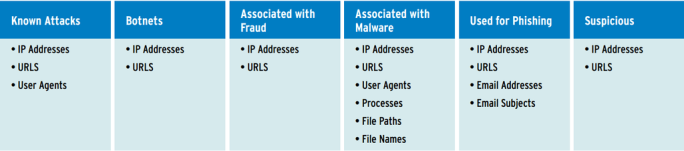

LogRhythm智慧型資安情資數據即時分析平台可以多元組合或獨立運用各方威脅情資來源,以利快速偵測並排序高風險性之威脅。LogRhythm與產業界中各類代表性技術之供應商均保持密切合作互動,以利確保技術更新的即時性,更支援多種標準化資料交換格式,如STIX、TAXII等,同時支援ISAC、SOC等重要情資交換的應用,如: FS-ISAC、NH-ISAC。

可偵測之資料型態:

可偵測之資料型態: